LA VERDAD DE LAS FALSAS BANDERAS EN EE.UU y EUROPA

LA OTAN – GLADIO y LAS AGENCIAS DE INTELIGENCIA

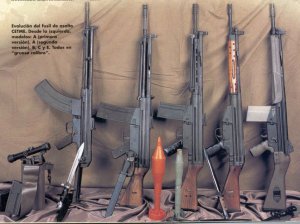

EL PAPEL DE LA OTAN EN EL ARSENAL DE ARMAS HALLADO EN ESPAÑA

No sé si han leido la noticia esta semana (poco difundida) de que se ha halladoaproximadamente unos 9.000 cetmes disponibles junto a diverso armamento y munición de guerra de distinto calibre, 500 pistolas y obuses supuestamentefabricados para la OTAN.

Según mis fuentes aún se conservan 25.000 empaquetados y engrasados y que en su día fueron ofrecidas a la #OTAN para armar a los kurdos en su lucha contra el ISIS.

No puedo confirmar el dato, pero espero que no sean los mismos que aparecen en las fotografías que han cobrado estos días actualidad como consecuencia de encontrar un almacén lleno de cetmes para el mercado negro.

Concretamente ha sido en Basauri (Vizcaya) donde en una nave industrial ha aparecido el escandaloso arsenal.

CETME, es el acrónimo de Centro de Estudios Técnicos de Materias Especiales, una empresa española que con gran acierto y eficacia sacó adelante la industria armamentística española en la época del aislamiento.

Uno de sus productos más brillantes fue el fusil de asalto Cetme que acabó siendo dotación en cerca de 30 naciones. Un arma excelente que cubrió una grave necesidad de los ejércitos de España durante más de cuarenta años.

¿Lo recuerdan? Inolvidable para los que fue fiel compañero desde el año 1957, fecha en la que se hizo reglamentario, hasta 1999 que fue sustituído por el HK G. 3GE.

600 disparos por minuto, alcance eficaz 800 metros; peso inferior a 5 Kg.; cargador de 25 cartuchos. Así se anunciaba en su presentación. Fueron variando los modelos y la munición hasta que empezaron a aparecer entre sus componentes los elementos de plástico que le hicieron débil y perder su personalidad. Fue su peor versión.

La investigación se inició al analizar la procedencia de las armas empleadas por un terrorista que atacó el museo judío de Bruselas en mayo de 2014

Supongo que en distintos ministerios se habrán encendido las alarmas y estarán llevando a cabo una minuciosa investigación para corregir errores y depurar responsabilidades.

Surgen muchos interrogantes que debería alguien aclarar. No lo harán.

¿Cómo es posible que pueda existir un arsenal ilegal de armas -suponemos que de procedencia del ministerio de defensa español- sin que se sospeche lo más mínimo?

Algo no encaja. Aquí o nos han engañado o hay una serie de errores legales que hay urgentemente que aclarar y enmendar.

No vean como normal algo que es un auténtico escándalo y remueve los cimientos de la seguridad en España. La legislación es estricta y parece imposible que esto pueda ocurrir. Surgen muchas preguntas y graves responsabilidades.

En unos momentos en los que la violencia en muchos rincones del mundo se alimenta del contrabando de armas, donde el terrorismo compra en el mercado negro de armamento, donde nuestros soldados se enfrentan a violentos enemigos dotados de armas procedentes del contrabando y que alguna de ellas pueda ser de su propio país, es realmente escandaloso. Poner en el mercado tal cantidad de armas debe ser un buen negocio; sin duda; mejor que destruirlas y convertirlas en chatarra.

“Así pues, en mi opinión estas armas pasaron a la clandestinidad para las acciones subversivas que está llevando a cabo LA OTAN, a través de su#RED #GLADIO, incluyendo atentados de Falsa Bandera, Sabotajes, y otras operaciones encubiertas de diversa índole”.

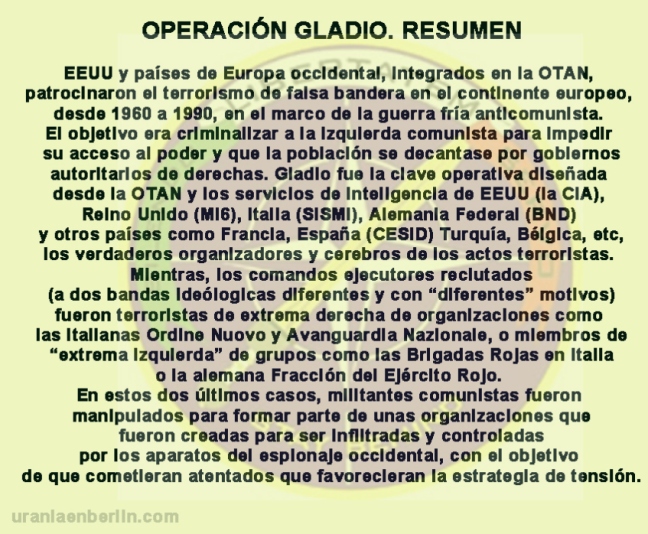

OPERACIÓN GLADIO y RED GLADIO.-

Operación Gladio (o más comúnmente GLADIO) fue una red clandestina secretaanticomunista que operó en Europa bajo la dirección de la OTAN y la CIA estadounidense durante la Guerra Fría.

El nombre de Gladio ha solido aplicarse a una serie de organizacionesparamilitares de diversos países, aunque lo más común es su utilización para referirse exclusivamente a los paramilitares italianos.

Fue descubierta y expuesta el 24 de octubre de 1990, al final de la Guerra Fría, por Giulio Andreotti, entonces Presidente del Consejo de Ministros de Italia;3 tanto este país como Bélgica, Suiza y Turquía desarrollaron investigaciones parlamentarias.

La trama expuesta fue condenada por el Parlamento Europeo en resolución del 22 de noviembre de 1990.

Nadie resultó condenado por estos hechos, no se siguieron las investigaciones y se desconoce su situación actual, la mayor prueba de que están involucradas todas las Agencias de Inteligencia.

Sus actividades consistían básicamente en actividades subversivas como atentados y montajes contra todos aquellos grupos ideológicos (marxistas,anarquistas, nacionalistas, etc.) que podían tener apoyo social, y romper la hegemonía de los partidos políticos y grupos de poder tradicionalmente hegemónicos de los distintos países que pertenecían al Pacto de Varsovia, la alianza militar conformada por los países socialistas del antiguo Bloque del Este.

Actuaciones atribuidas a Gladio

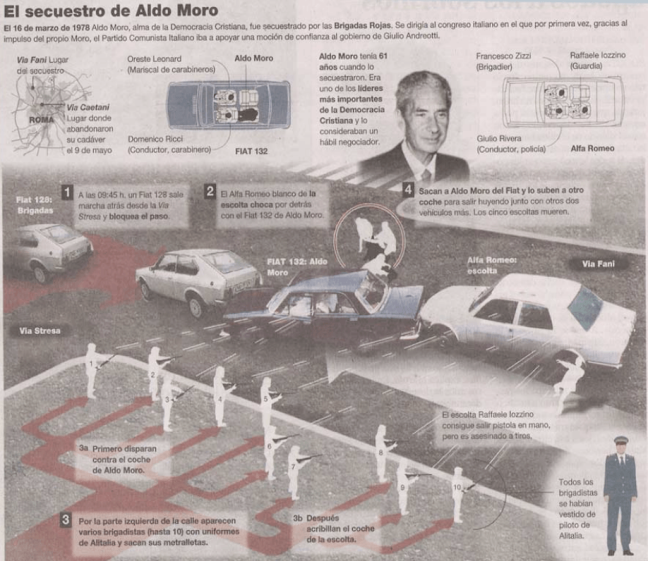

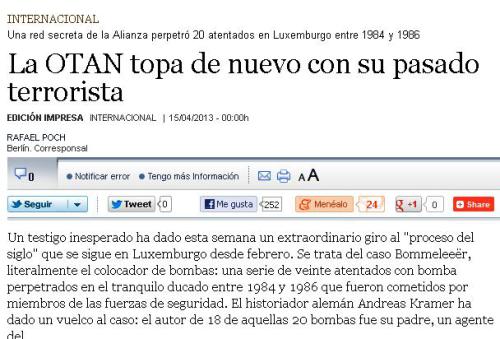

También en Italia, las masacres de Peteano (1972), de la Piazza Fontana (1969), de la estación de trenes de Bolonia (1980) y el golpe fallido “Golpe Borghese” (1970) fueron obra de Gladio. El asesinato del Primer Ministro Aldo Moro, llevado a cabo por las Brigadas Rojas en 1978, también se ha vinculado a la oposición de Gladio a su política de Compromiso Histórico.

La investigación se tiñó de sospecha por la estrategia ocultista del Estado. De hecho, el juez Felice Casson manifestó que descubrió la existencia de Gladio leyendo las cartas que Aldo Moro mandó desde su lugar de detención. Un informe parlamentario de 2000 hecho por El Olivo concluía que: la estrategia de la tensión tenía como objetivo impedir al PCI, y en menor medida al PSI, acceder al poder ejecutivo.[cita requerida]

En Grecia, las fuerzas de Gladio estuvieron involucradas en el Golpe de Estado en Grecia de 1967 que inicio la Dictadura de los Coroneles.

En Turquía, la Contraguerrilla (Counter Guerilla), nombre de la rama turca de Gladio, se relacionó con la masacre de la plaza de Taksim, en 1977 en Estambul, y también con el golpe militar de 1980.

En España, miembros de la rama italiana de la operación Gladio participaron en los Sucesos de Montejurra durante la Transición. Estuvieron profundamente infiltrados en los mecanismos de la España franquista y del conjunto de la Transición.[cita requerida]

Igualmente algunos autores[¿quién?] indican que el Caso Scala (montaje policial-judicial desatado contra las organizaciones anarquistas españolas) en enero de 1978, y bastantes de los atentados efectuados por los grupos ultraderechistas, fueron también apoyados, cuando no orquestados, por “Gladio”.

Según André Moyen, un ex agente del Servicio General de Información belga, la red Gladio en España tuvo núcleos en San Sebastián, Barcelona, Madrid y las Islas Canarias.8 Esto podría devenir en vinculaciones de esta red con la aparición de ETA, Terra Lliure, los GRAPO y/o las Fuerzas Armadas Guanches, respectivamente, aunque aún no ha sido investigado.

En Francia la OAS fue creada por miembros del equivalente local de Gladio.

En Bélgica las masacres de Brabante (en los ochenta) fueron atribuidas al brazo belga de Gladio.

En Alemania la red fue constituida primero por Reinhard Gehlen, que era jefe de los servicios secretos alemanes, ya anteriormente involucrado en ODESSA, la organización que proporcionaba refugio a nazis retirados. El acto terrorista del Oktoberfest, en 1980 en Múnich, fue protagonizado por agentes vinculados a Gladio.

En Argentina, varios miembros de la junta de Jorge Rafael Videla eran miembros de P2, entre ellos Raúl Alberto Lastiri y Emilio Eduardo Massera.

También José López Rega, asesor y ministro durante el gobierno de Isabel Perón y fundador de la Triple A,. Licio Gelli decía frecuentemente que tenía vínculos importantes con Argentina, especialmente con Perón.[cita requerida]

Esto ocurriría dentro del contexto de la Operación Cóndor, análoga latinoamericana de la Operación Gladio. También es de destacar que la Triple A -de origen argentino- participara en el terrorismo europeo en la Guerra Fría, lo que hace sospechar que tuviera conexiones con la red Gladio europea.

En Mozambique el jefe del FRELIMO, Eduardo Mondlane, fue asesinado porAginter Press, el brazo portugués de Gladio.

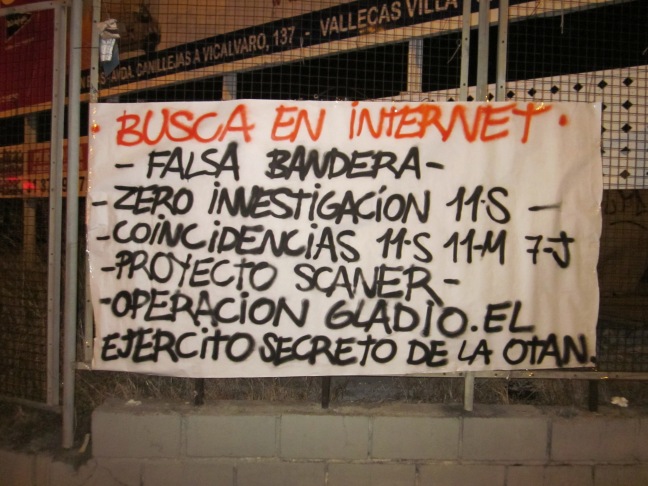

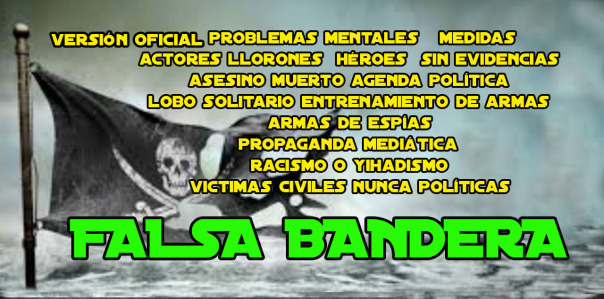

LAS FALSAS BANDERAS

LA LISTA DE AUTOATENTADOS O FALSAS BANDERAS ES INTERMINABLE.-

Obviamente me limitaré a citar los más recientes puesto que históricamente existen infinidad de ejemplos de falsas banderas ejecutadas como pretexto para entrar en un conflicto.

Ya en el Siglo XIX, Estados Unidos entró en Guerra con España, bajo el pretexto del ataque al buque Maine (algo desmentido ya en los libros de historia), o el hundimiento del Lusitania atribuido a los Alemanes para entrar en la 1ª Guerra Mundial; o el Ataque al Pearl Harbour realizado efectivamente por los japoneses (cuyos preparativos conocía la Inteligencia Estadounidense previamente, y permitieron descaradamente); la excusa perfecta que necesitaba el Presidente Roosvelt para doblegar a la opinión pública borteamericana (contraria a ello) y entrar así de pleno en la 2ª Guerra Mundial.

Otra tanto cabe decir de la entrada en Vietnam, en la que los Americanos justificaron entrar en la Guerra por el incidente del Golfo de Tonkin (con un falso ataque a un buque estounidense). Insisto, sería interminable.

Le sugiero si les interesa en profundidad un libro titulado “El libro negro de America, en inglés “Black Book of America”

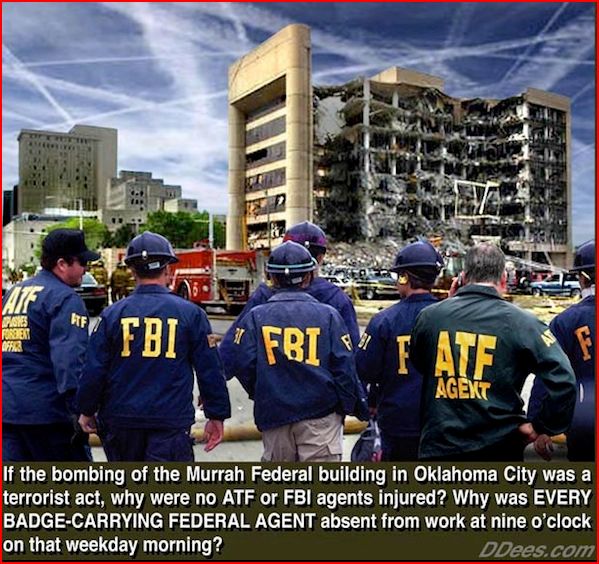

EDIFICIO FBI OKLAHOMA CITY (USA)

Vean un fragmento del documental “Road to the Tirany”.

Torres Gemelas - 1993

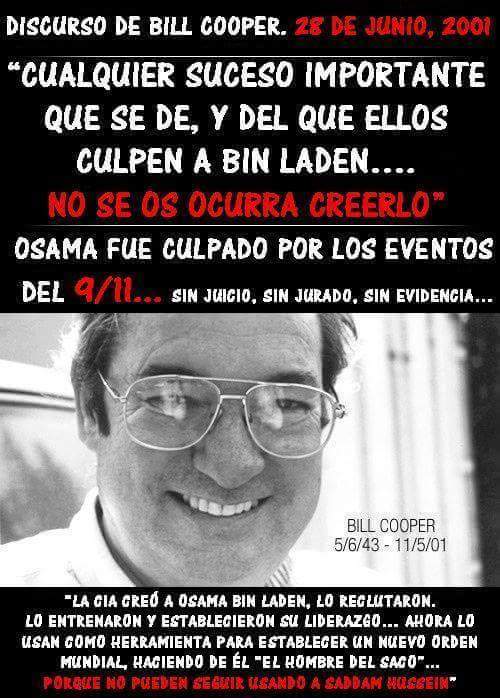

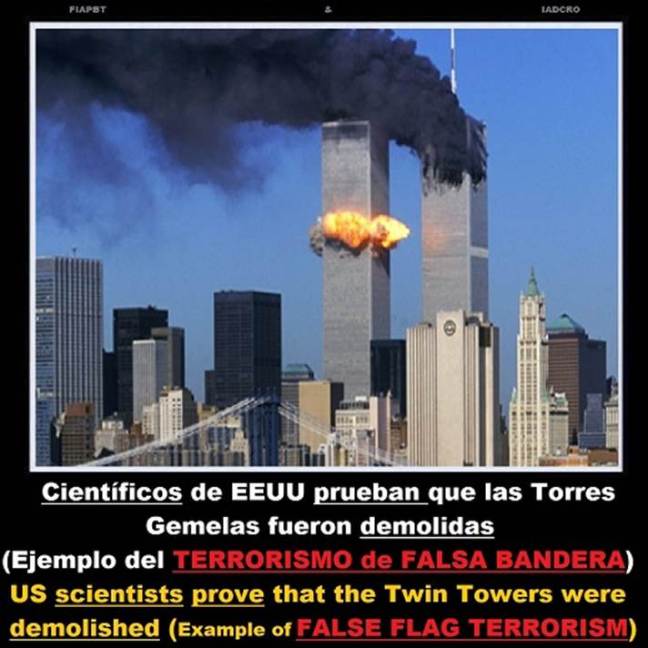

11-S

Loose Change 2nd Edition Recut (2006) empieza con una breve descripción de diferentes objetivos sospechosos y cuestionables de la historia del gobierno de los Estados Unidos de América. La disertación incluye una mención a la Operación Northwoods, un plan que se activó durante la Crisis de los misiles en Cuba de 1962 para crear y utilizar ataques terroristas de falsa bandera contra los EE.UU. para poder culpar a Cuba y tener un pretexto para invadir el país. Se hace especial hincapié en los planes que había de substituir aviones comerciales reales por aviones teledirigidos para poder investigar la verosimilitud de usarlos como armas a la vez que se usan para simular un accidente.

También se hace una mención especial al Proyecto para el Nuevo Siglo Estadounidense, un think-tankneoconservador que emitió un informe en el año 2000 titulado “Reconstruyendo las defensas de Estados Unidos”.

Concretamente, la película remarca una frase del informe, del Secretario de Defensa Ronald Rumsfeld, que dice lo siguiente:

“El proceso de transformación, incluso si trae cambios revolucionarios, es probable que sea muy largo, en ausencia de algún evento catastrófico y catalizador como un nuevo Pearl Harbor.”

Se destaca también el hecho de que durante el mismo año en qué se emitió el informe, el Pentágono llevó a cabo los dos primeros ejercicios de entrenamiento que simulaban como un Boeing 757 se estrellaba contra el edificio. T

ambién se menciona que entre el 6 y el 10 de septiembre un número poco común de opciones put de American Airlines, Boeing y United Airlinessalieron a la venta en la bolsa.19

El montaje al principio del documental combina imágenes del derrumbamiento de las Torres Gemelas y del Edificio 7 del Pentágono con fragmentos de una entrevista a Hunter S. Thompson, quien habla del móvil, de la versión pública de lo acontecido el 11-S y quien responde a una pregunta con un “absolutamente” refiriéndose a que dichos hechos beneficiaban a la administración de Bush.

Loose Change 2nd Edition Recut (2006) empieza con una breve descripción de diferentes objetivos sospechosos y cuestionables de la historia del gobierno de los Estados Unidos de América.

La disertación incluye una mención a laOperación Northwoods, un plan que se activó durante la Crisis de los misiles en Cuba de 1962 para crear y utilizar ataques terroristas de falsa bandera contra los EE.UU. para poder culpar a Cuba y tener un pretexto para invadir el país.

Se hace especial hincapié en los planes que había de substituir aviones comerciales reales por aviones teledirigidos para poder investigar la verosimilitud de usarlos como armas a la vez que se usan para simular un accidente.20

También se hace una mención especial al Proyecto para el Nuevo Siglo Estadounidense, un think-tankneoconservador que emitió un informe en el año 2000 titulado “Reconstruyendo las defensas de Estados Unidos”. Concretamente, la película remarca una frase del informe, del Secretario de Defensa Ronald Rumsfeld, que dice lo siguiente:

“El proceso de transformación, incluso si trae cambios revolucionarios, es probable que sea muy largo, en ausencia de algún evento catastrófico y catalizador como un nuevo Pearl Harbor.”

La introducción está seguida de un examen de los ataques al Pentágono.

El documental se opone a la historia oficial del choque del Vuelo 77 contra el Pentágono, alegando que el camino de destrucción no se corresponde con el que un Boeing 757 dejaría tras su paso.

Particularmente, remarca el tamaño del agujero que dejó el impacto del avión contra el edificio, examinando la ausencia de escombros y de daños en el paisaje, que no se corresponde con el panorama que tenían anteriores accidentes de aviones comerciales.

También se afirma que se recuperaron muy pocas partes del avión tras el accidente como para determinar que pertenecían a un Boeing 757 y que el volante que precisamente se encontró en el lugar del accidente era demasiado pequeño como para ser una parte de la turbina del motor del avión.

Oficialmente, se declaró que el volante era una parte de la APU pero diversos expertos opinan que dicha APU no pertenecía a un 757, sino a un Boeing E-3 Sentry.

El documental afirma también que el supuesto secuestrador del avión, el pilotoHani Hanjour, tenía dificultades ejecutando las maniobras básicas de pilotaje de un Cessna alquilado en una escuela de aviación y que, quizás, ni siquiera un piloto experto habría podido maniobrar un ángulo de giro tan reducido a la velocidad y altura con la que el avión se acercaba al edificio sin una entrada en pérdida a gran velocidad.

También se mencionan las tres cámaras situadas en edificios cercanos que supuestamente grabaron todo el accidente, grabaciones que el gobierno estadounidense confiscó y que rechaza emitir en su totalidad.21

La parte sucesiva se centra en la destrucción del World Trade Center en sí.

El documental se posiciona a favor de la teoría de la demolición controlada de los edificios 1, 2 y 7 del World Trade Center.

Como pruebas se usan los testimonios visuales de un conserje, un bombero y otras personas que se encontraban en las cercanías del edificio que escucharon los estallidos, muchos de ellos los describen como explosiones, así como imágenes de vídeo que muestran como ventanas situadas muchos pisos por debajo de los pisos en los que se habían producido incendios reventaban durante el derrumbamiento y resultados sismográficos registrados durante el derrumbe comparados con derrumbamientos de otros edificios parecidos.

La película afirma que los edificios 1, 2 y 7 del WTC fueron los primeros edificios de la historia en derrumbarse por el fuego.

Otra afirmación se centra en una grabación de audio en la que se dice que se pueden oír dos explosiones distintas en el mismo momento del impacto. La película también sugiere que la historia oficial del derrumbe ignora las leyes de la física.22

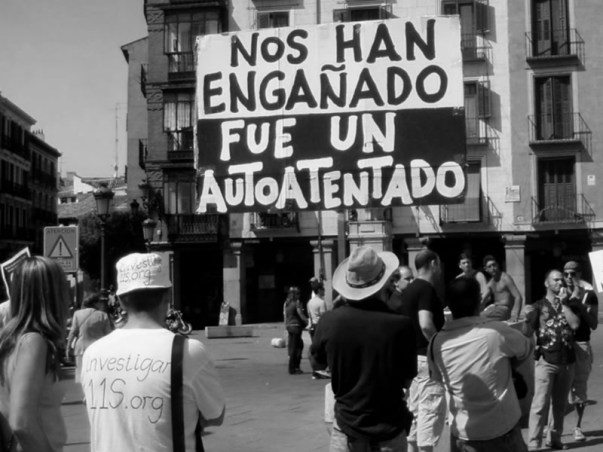

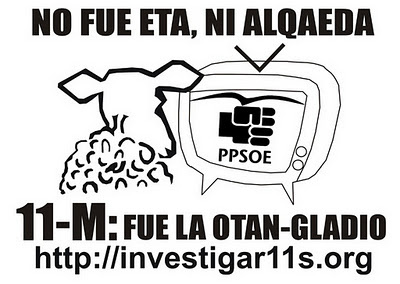

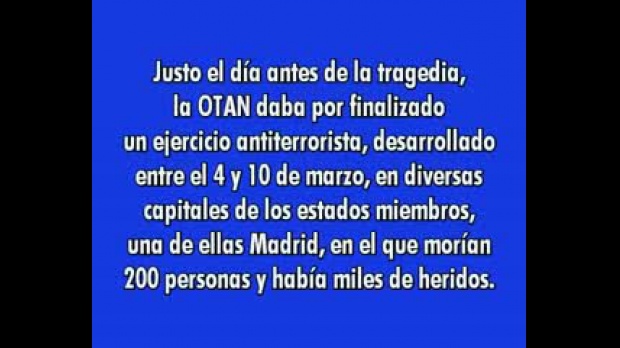

11 – M / MADRID (ESPAÑA)

LONDRES 7- J

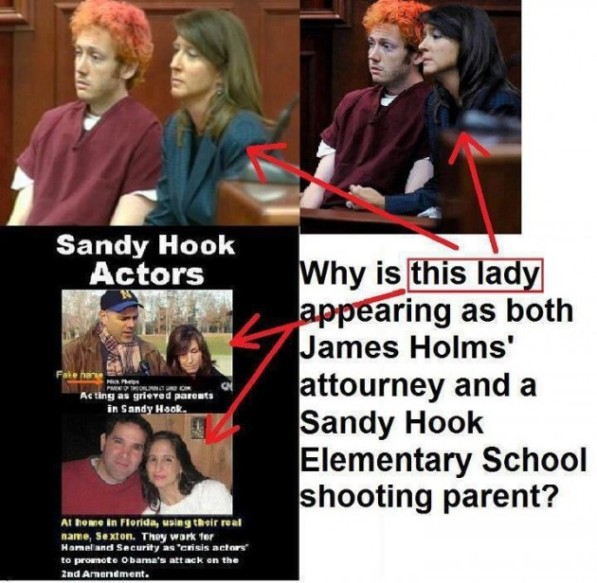

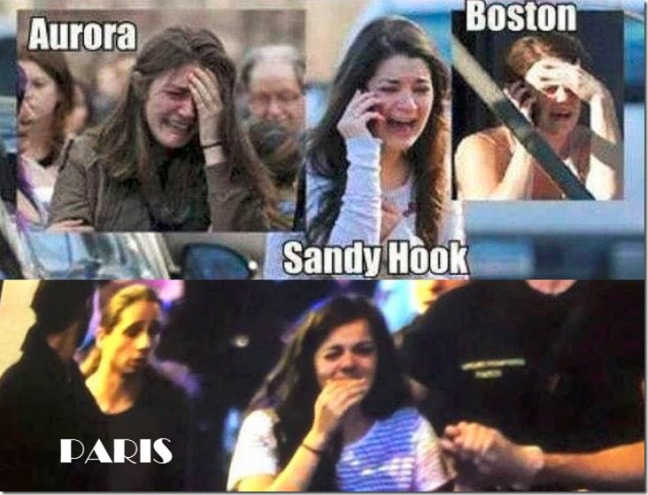

SANDY HOOK (CONECTICUT) / AURORA (ARIZONA) – USA

FALSOS ACTORES REPITEN PANTOMIMA EN OTROS POSTERIORES o EN CASO DE HABER MUERTO, TIENE EL DON DE RESUCITAR Y/O ESTAR DE NUEVO EN OTRO ESCENARIO DE IGUALES CARACTERÍSTICAS.

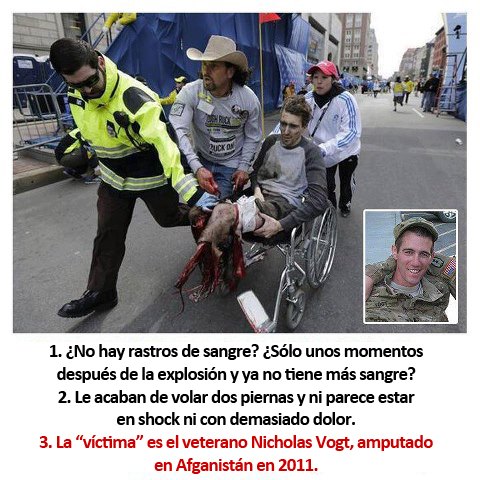

BOSTON (USA)

PARIS (FRANCIA)

BRUSELAS (BÉLGICA)

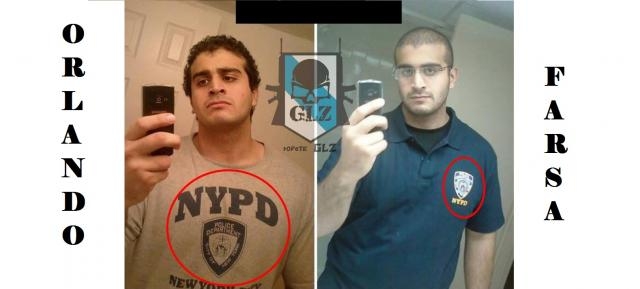

ORLANDO FLORIDA (USA)

Un hombre de 29 años abrió fuego en una discoteca popular entre lacomunidad gay, matando al menos a 50 personas e hiriendo a otras 53. Es el peor tiroteo múltiple registrado en la historia del país. Los primeros indicios apuntan a un único tirador, que murió abatido por la policía.

El atacante, identificado como Omar Siddique Mateen, era un ciudadano estadounidense de padres afganos. El Estado Islámico (ISIS, por sus siglas en inglés) asumió la autoría del ataque, pero las autoridades estadounidenses señalan que no hay pruebas que respalden una conexión directa entre el grupo y el ataque. El presidente Barack Obama calificó la masacre como un “acto de terrorismo y odio”.

Estaba directamente vinculado con el G-4 MOSSAD.

LA FARSA DEL TIROTEO DE ORLANDO – DETRÁS EL MOSSAD (ISRAEL)

ATENTADO EN NIZA

TUNEZ

PUNTOS EN COMÚN

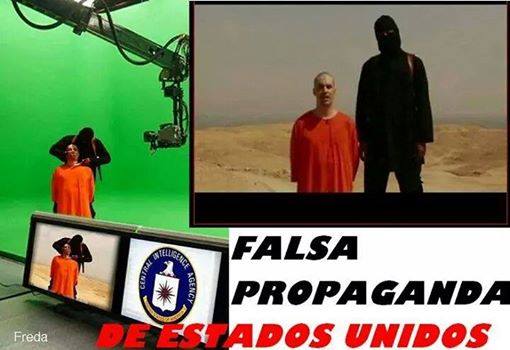

Una captura de pantalla de metraje filtrado mostrando el rodaje de los videos de ejecución ISIL que se están tomando en un estudio.-

14 de julio de 2015 – Escrito por News Desk –Publicado en Noticias Internacionales

Imágenes obtenidas de un empleado de McCain muestran ejecuciones de ISIS filmadas en estudio

Las imágenes filtradas obtenidas de un empleado del senador estadounidense John McCain muestran la realización de un video de “ejecución” de ISIS similar a los videos que retratan la decapitación de James Foley y otras víctimas.

En el vídeo de tres minutos y medio, el verdugo de ISIS Jihadi John (alias Mohammed Emwazi) se puede ver de pie frente a una pantalla verde, junto a un rehén arrodillado vistiendo un mono naranja y una capucha de pantalla verde en un estudio totalmente equipado En presencia de un equipo de producción, el sitio web Leaksource informó recientemente.

El conjunto del estilo del desierto y los efectos de la máquina de viento, comparten similitudes con los videos de decapitación ISIS publicado de Steven Sotloff, David Haines y Alan Henning.

El siguiente es un ejemplo que muestra las similitudes entre las imágenes filtradas y la supuesta decapitación de Foley.

Según el informe, el video fue obtenido en Ucrania desde el móvil de un miembro del equipo de McCain por el grupo Hactivist, CyberBerkut.

“Estimado Senador McCain! Le recomendamos la próxima vez en viajes al extranjero, y sobre todo en el territorio de Ucrania, no tomar documentos confidenciales.

En uno de los dispositivos de sus colegas, encontramos un montón de cosas interesantes. Algo que decidimos poner: este video debería convertirse en propiedad de la comunidad internacional “, dijo el grupo en el informe.

De acuerdo con expertos forenses británicos, la ejecución de Foley fue probablemente puesta en escena con el uso de “trucos de cámara y técnicas de post-producción”.Un experto en terrorismo dijo que los vídeos de los rehenes japoneses Kenji Goto y Haruna Yukawa probablemente fueron tomados en un estudio de interior.El video de ISIS que pretende mostrar la ejecución de 21 cristianos coptos egipcios en una playa de Libia también es falso, dijo la directora de cine de horror de Hollywood, Mary Lambert.“En la primera foto todas las figuras podrían estar animadas. Nunca tuvieron más de seis hombres en la playa … Los primeros planos de los yihadistas en la playa son probablemente pantallas verdes … El mar se vuelve rojo es obviamente FX “, dijo.